当我们在为汽车互联网技术带来的便捷欢呼雀跃时,也许危险也在悄悄走近。近日据Wired报道,名叫安迪的男子正开着Jeep自由光以70码的时速行驶在圣路易斯下城区时,车辆突然失去了控制。“首先是冷风突然调到了最大档,收音机切换到嘻哈频道,音量调到最大,雨刮喷出清洁剂,挡风玻璃免得一片模糊,然后是加速失去了控制,不管怎么踩油门踏板,车速都不再增加,车速逐渐慢了下来,后面的车子排着长队按着喇叭,在路过的时候愤怒得看着我。就在这时,一辆半挂车在向我靠近。我感到很恐惧,希望司机看到了我的车,不要把我碾碎了。”他说。

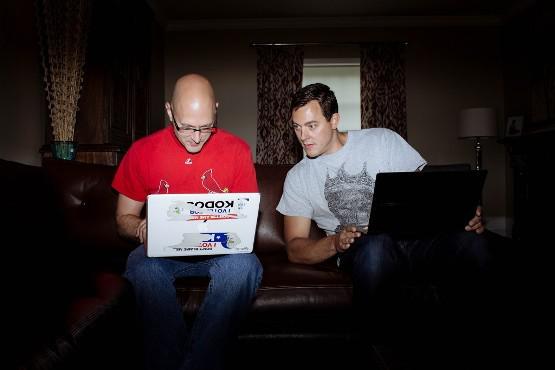

上述情景并不是一场意外事故,而是由两位名叫米勒和瓦拉塞克策划好的黑客侵入并控制车辆的测试研究。“这并不是第一次‘拿我开刀’,”他说。“尽管他们提前告诉我不管发生什么事情都不要惊慌,但是我无法控制得抓起了手机请求他们立刻停止。”

47.1万辆车有潜在入侵危险

2013年夏天米勒和瓦拉塞克在福特Escape和丰田普锐斯两款车上做了测试,成功让刹车失灵,喇叭一直响,收紧安全带并控制了转向。但是当时他们需要把电脑通过网线接入车辆故障诊断端口,这些端口一般只有维修工程师才需要访问来获得车辆电子控制信息。

而这次的测试,他们在10英里(约16公里)以外的地方对车辆实现了无线控制。

据报道,他们于2012年向美国国防部高级研究计划局申请了汽车入侵研究方面的许可。在研究过程中,他们成功利用了克莱斯勒各种车型上Uconnect系统的漏洞,对车辆进行控制。根据他们的研究成果,Jeep的自由光被评为最易遭到入侵的车型,凯迪拉克的凯雷德以及英菲尼迪的Q50分列第二和第三,而且他们估算有47.1万装有UCONNECT系统的车有潜在危险。这还仅仅是Uconnect系统,其他类似系统是否存在漏洞仍有待发现,其他类似汽车系统有通用汽车的ONSTAR、雷克萨斯的ENFORM、丰田的SAFETY CONNECT、现代的BLUELINK和英菲尼迪的CONNECTION等。

米勒和瓦拉塞克不是并“汽车黑客第一人”。2011年美国两所大学-华盛顿大学和加利福尼亚大学通过无线控制让一辆轿车的车锁和刹车失控。但是当时他们的研究并没有公布,只是与车企共享了研究成果,而此次米勒和瓦拉塞克计划首先在网上公开一些资料,并将于下个月拉斯维嘎斯举办的安全会议上公开他们的研究成果。

汽车安全系统的漏洞足以致命

报道指出,汽车制造商为了提高竞争力,在车上提供娱乐、导航等诸多联网服务,而此类服务订阅费为厂商带来的收入也很可观。其结果就是,汽车上配备了更多的可联网服务,由此可能引发更多的安全问题。

加利福尼亚大学的萨维奇指出,米勒与瓦拉塞克研究并非向人们强调切诺基或任何特定的车辆多么容易遭受入侵威胁,其目的在于向人们揭示了任何现代车辆在此方面存在的问题。

“消费者需要意识到问题的严重性,”米勒表示,“这也许是某种形式的软件BUG,但后果却足以致命。”也许之前车企们的车辆安全漏洞并不被大众所知,但是也许隐瞒不了多久了。

这种潜在危险并不是危言耸听,汽车被黑客入侵确实发生过。2010年,德州一位心怀不满的员工利用强制车主付款的远程锁定系统锁死了超过100辆机动车。

受到米勒与瓦拉塞克研究成果的影响,近日参议员马基以及布罗曼索将提出法案,就机动车抵御入侵制定新的标准。法案要求国家公路交通安全管理局以及联邦贸易委员会设立新的安全标准,同时针对消费者建立隐私与安全评级系统。

汽车制造商们该怎么做

针对车辆系统存在的安全隐患,长期专注于汽车安全问题的一家美国公司给汽车制造商提出了五点建议:采取更加安全的设计;引入第三方测试;采用内部监测系统;采取彼此独立的架构;更新汽车上的软件。一些制造商采纳并付诸实施:

福特在今年3月宣布推出无线网络更新功能,宝马也在今年1月利用无线网络修补了门锁的安全漏洞。本月初,路虎宣布召回车辆,以修复一个系统漏洞,此漏洞可被利用打开车锁。克莱斯勒于7月16日在官方网站通知车主进行系统更新,但是需要车主通过U盘手动更新或者到经销商处更新,这意味着没有看到通知或者不会手动更新而没有时间的车主将有潜在危险。

此外,该机构还提出汽车制造商应友好得对待提出车辆系统安全漏洞的黑客们,就像微软做的那样,邀请黑客们参加安全会议并支付一定报酬。

“汽车入侵的威胁不太可能在3至5年全面爆发,但很可能突然之间,人们发现自己正处于危险之中。米勒与瓦拉塞克的研究至少为人们敲响了警钟,无论是车商的重视,还是消费者的呼声和压力,至少都能够起到一定的积极作用。至于最终结果如何,只有让时间给我们答案了!”作为参加测试的驾驶员安迪说道。